В Даркнете можно купить ПО для неограниченного снятия налички из банкоматов

Банкоматы (ATM) — специализированные аппараты, которые предназначены для проведения разного рода финансовых операций, включая выдачу наличных денег. Как правило, блок управления у них — это модифицированный ПК под управлением ОС Windows. Соответственно, эти компьютеры подвержены воздействию ПО, написанного злоумышленниками для операционной системы от Microsoft.

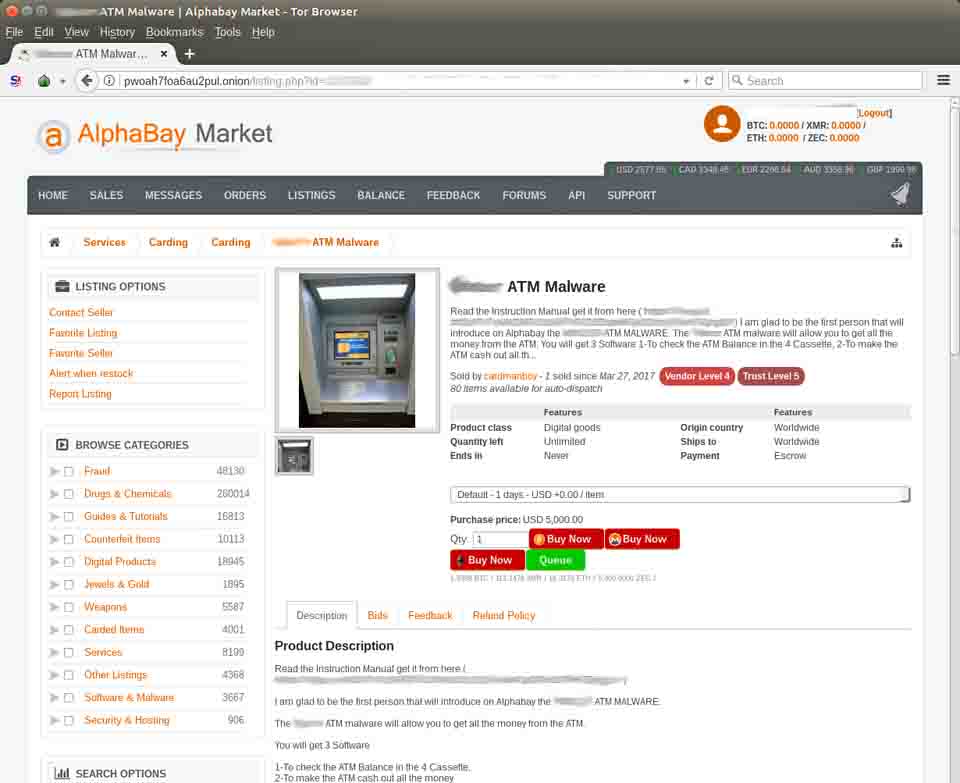

До поры до времени киберпреступники писали такое ПО для личных нужд или для продажи избранным за огромные деньги. Но теперь ситуация изменилась: программное обеспечение такого рода появилось и в открытом доступе. Вернее, не совсем открытом. «Лаборатория Касперского» обнаружила, что в Даркнете свободно продается malware с названием Cutlet Maker, которое предназначено лишь для одного — заставить банкоматы определенных моделей выдавать наличку в неограниченном количестве.

Правда, удаленно сделать это не получится. Необходим физический доступ к машине, а именно — подключение к USB–порту системы.

«Лаборатория Касперского» утверждает, что ПО, предлагаемое киберпреступниками, сейчас находит все больше покупателей. В частности, злоумышленники продают его на собственном onion–сайте, зафиксированы попытки сбыть это программное обеспечение на андерграундном форуме «migalki.pw» и некоторых других ресурсах. При этом стоимость пакета падает — если раньше он стоил $5000, то сейчас встречаются и предложения с ценой в $800–1200.

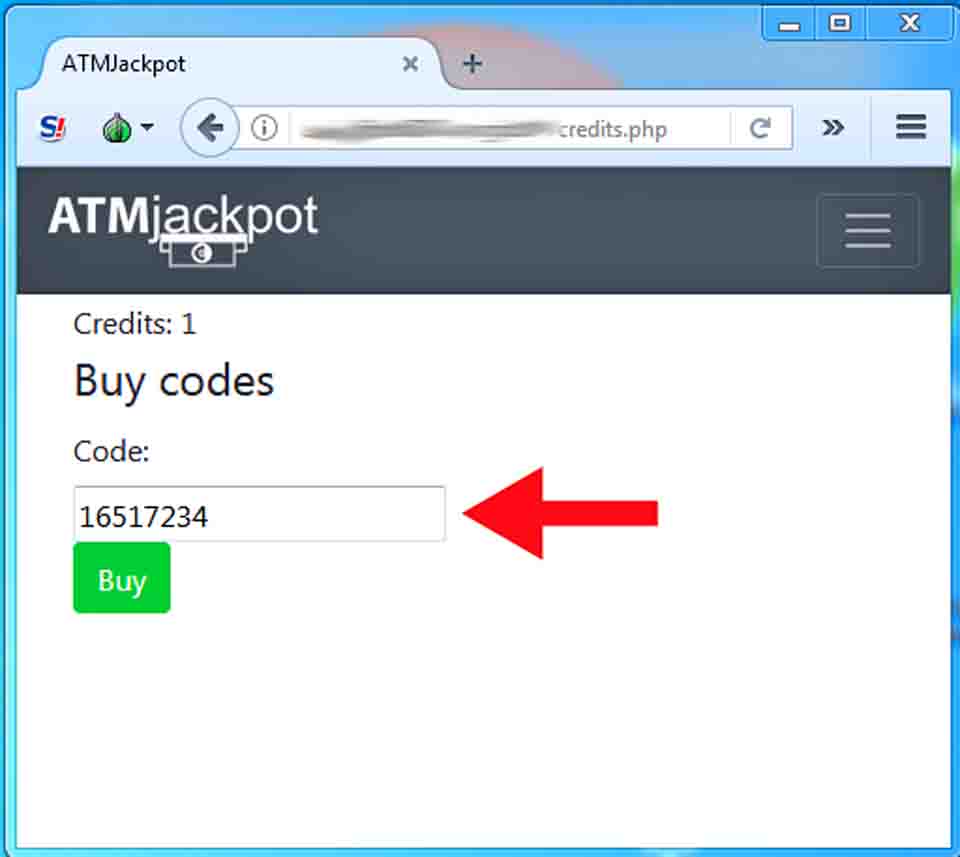

Называется программа Cutlet Maker. Она состоит из трех модулей. Первый — генерирует пароли для запуска приложения Cutlet Maker, что предотвращает возможность использовать ПО тем, кто за него не платил. Второе — приложение Stimulator, показывающее количество и номинал банкнот в кассетах банкомата. Благодаря ему взломщик может не гадать, сколько в банкомате денег и в какой кассете, а сразу выбрать нужный объект. Ну и третий элемент — это основной модуль для работы с устройством выдачи денег.

Кстати, в более новой версии malware уже нет модуля, который генерирует коды. Вместо этого генерация кодов осуществляется на сайте разработчиков ПО.

Чтобы начать «работу», злоумышленник должен найти USB–порт банкомата. Благодаря тому, что все такие системы типизированы, для опытного взломщика задача подключения не является слишком сложной. «Котлета» рассчитана на работу с банкоматами Wincor Nixdorf, так что все, что требуется киберпреступнику — изучить модели банкоматов этой компании, узнав, где именно располагается USB–порт.

По данным «Коммерсанта», стоимость программного обеспечения такого рода ранее составляла не менее $100 000. В случае «котлеты» мы видим гораздо более низкую цену. Причем это реально работающий продукт, который создан профессионалами.

«“Котлета” уникальна тем, что приобрести ее не составляет труда, к тому же она весьма демократична по цене. Если учесть, что в банкомате в среднем от 5 млн до 10 млн руб., то она окупается за одно хищение», — говорит ведущий антивирусный эксперт “Лаборатории Касперского” Сергей Голованов.

По мнению специалистов, если банки не обратят должного внимания на эту проблему, то при текущей стоимости «котлеты» это ПО станет использоваться массово, что повлечет за собой увеличение количества хищений средств из банкоматов.

«Несмотря на то что банки в среднем достаточно много внимания уделяют информационной безопасности, атаки с помощью такого “набора” могут нанести некоторым из них серьезный финансовый ущерб»,— говорит Валентин Крохин.

Здесь есть одна загвоздка. Дело в том, что банки не считают уязвимости банкоматов своими проблемами. По мнению представителей таких организаций, ликвидация уязвимостей лежит на плечах производителей ATM. Поскольку речь идет о системах Wincor Nixdorf, то многие банки могут ожидать решения проблем со своими устройствами со стороны компании Wincor. В то же время, поскольку Wincor Nixdorf наиболее распространенные системы в РФ и некоторых других странах, действовать нужно очень быстро, пока проблема не стала действительно массовой.

Для ее решения производителям банкоматов и банкам следует объединить усилия. «Лаборатория Касперского» заявила, что ее защищает систему от зловредного ПО. Но уже есть свидетельства того, что KESS можно обойти.

Источник